管理番号:YMHRT-4551

(最終更新日: 2023/7/12)

本設定例は、以下の機種に対応しています。

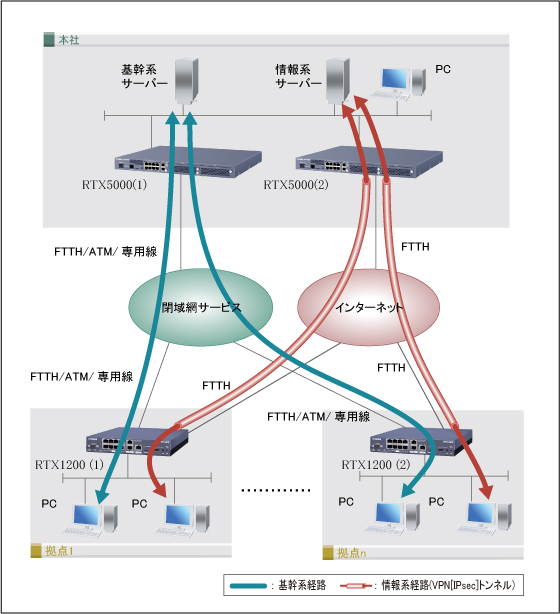

本社の対応機種は、RTX5000、RTX3510、RTX3500、RTX3000です。

拠点1、拠点nの対応機種は、RTX1300、RTX1220、RTX1210、RTX1200です。

データの種類に応じて、複数のネットワークを使い分けることで帯域拡張を実現するソリューションです。例えば、機密性の高い基幹系データは閉域網サービス、大容量化する情報系データはインターネットVPNを利用します。QoS機能も活用することで帯域の有効活用も実現します。

| IPアドレスの設定 (LAN側) |

ip lan1 address 10.0.1.1/24 |

|---|---|

| IPアドレスの設定 (IP-VPN) |

ip lan3 address (本社 IP-VPN接続IP) |

| BGP4の設定 | bgp use on bgp autonomous-system (プロバイダーに割り当てられたAS番号) bgp neighbor 1 (プロバイダー側のAS番号) (IP-VPN網側接続ポイントのIP) bgp import filter 1 include 10.0.1.0/24 bgp import (プロバイダー側のAS番号) static filter 1 bgp export filter 1 include all bgp export (プロバイダー側のAS番号) filter 1 |

| BGPの設定 有効化 | bgp configure refresh |

| 経路設定 | ip route 10.1.0.0/24 gateway tunnel 1 ip route 10.2.0.0/24 gateway tunnel 2 ip route (拠点1のインターネット側固定IP) gateway pp 1 ip route (拠点nのインターネット側固定IP) gateway pp 1 |

|---|---|

| IPアドレスの設定 (LAN側) |

ip lan1 address 10.0.2.1/24 |

| インターフェースの設定 (情報系ネットワーク) |

pp select 1 pp always-on on pppoe use lan3 pp auth accept pap chap pp auth myname (本社 情報系のインターネット接続用アカウント) (パスワード) ppp lcp mru on 1454 ip pp address (プロバイダーから割り振られた本社 情報系の固定IP) ip pp mtu 1454 ip pp secure filter in 1001 1002 2000 ip pp secure filter out 1001 1002 2000 pp enable 1 |

| トンネルインターフェースの設定 (拠点1) |

tunnel select 1 ipsec tunnel 1 ipsec sa policy 1 1 esp aes-cbc sha-hmac ipsec ike keepalive log 1 off ipsec ike keepalive use 1 on ipsec ike local address 1 (プロバイダーから割り振られた本社 情報系の固定IP) ipsec ike pre-shared-key 1 text (パスワードA) ipsec ike remote address 1 (拠点1のインターネット側固定IP) tunnel enable 1 |

| トンネルインターフェースの設定 (拠点n) |

tunnel select 2 ipsec tunnel 2 ipsec sa policy 2 2 esp aes-cbc sha-hmac ipsec ike keepalive log 2 off ipsec ike keepalive use 2 on ipsec ike local address 2 (プロバイダーから割り振られた本社 情報系の固定IP) ipsec ike pre-shared-key 2 text (パスワードB) ipsec ike remote address 2 (拠点nのインターネット側固定IP) tunnel enable 2 |

| フィルターの設定 | ip filter 1001 pass * * udp * 500 # 注釈1 ip filter 1002 pass * * esp # 注釈1 ip filter 2000 reject * * |

| IPsecを利用する上で 必須の設定 |

ipsec auto refresh on |

| 経路設定 | ip route 10.0.2.0/24 gateway tunnel 1 ip route (本社 情報系ルーターのWAN側IP) gateway pp 1 |

|---|---|

| IPアドレスの設定 (LAN側) |

ip lan1 address 10.1.0.1/24 |

| IPアドレスの設定 (IP-VPN) |

ip lan2 address (拠点1 IP-VPNへの接続IP) |

| インターフェースの設定 (情報系ネットワーク) |

pp select 1 pp always-on on pppoe use lan3 pp auth accept pap chap pp auth myname (拠点1のインターネット接続用アカウント) (パスワード) ppp lcp mru on 1454 ip pp address (プロバイダーから割り振られた拠点1の固定IP) ip pp mtu 1454 ip pp secure filter in 1001 1002 2000 ip pp secure filter out 1001 1002 2000 pp enable 1 |

| トンネルインターフェースの設定 | tunnel select 1 ipsec tunnel 1 ipsec sa policy 1 1 esp aes-cbc sha-hmac ipsec ike keepalive log 1 off ipsec ike keepalive use 1 on ipsec ike local address 1 (プロバイダーから割り振られた拠点1の固定IP) ipsec ike pre-shared-key 1 text (パスワードA) ipsec ike remote address 1 (本社 情報系ルーターのWAN側IP) tunnel enable 1 |

| フィルターの設定 | ip filter 1001 pass * * udp * 500 # 注釈1 ip filter 1002 pass * * esp # 注釈1 ip filter 2000 reject * * |

| BGP4の設定 | bgp use on bgp autonomous-system (プロバイダーに割り当てられたAS番号) bgp neighbor 1 (プロバイダー側のAS番号) (IP-VPN網側接続ポイントのIP) bgp import filter 1 include 10.1.0.0/24 bgp import (プロバイダー側のAS番号) static filter 1 bgp export filter 1 include all bgp export (プロバイダー側のAS番号) filter 1 |

| IPsecを利用する上で 必須の設定 |

ipsec auto refresh on |

| BGPの設定 有効化 | bgp configure refresh |

| 経路設定 | ip route 10.0.2.0/24 gateway tunnel 1 ip route (本社 情報系ルーターのWAN側IP) gateway pp 1 |

|---|---|

| IPアドレスの設定 (LAN側) |

ip lan1 address 10.2.0.1/24 |

| 回線種別を設定 | line type bri1 l128 |

| インターフェースの設定 (情報系ネットワーク) |

pp select 1 pp always-on on pppoe use lan3 pp auth accept pap chap pp auth myname (拠点nのインターネット接続用アカウント) (パスワード) ppp lcp mru on 1454 ip pp address (プロバイダーから割り振られた拠点nの固定IP) ip pp mtu 1454 ip pp secure filter in 1001 1002 2000 ip pp secure filter out 1001 1002 2000 pp enable 1 |

| インターフェースの設定 (基幹系ネットワーク) |

pp select 2 pp bind bri1 ip pp address (拠点n IP-VPNへの接続IP) ip pp remote address (IP-VPN網側接続ポイントのIP) pp enable 2 |

| トンネルインターフェースの設定 | tunnel select 1 ipsec tunnel 1 ipsec sa policy 1 1 esp aes-cbc sha-hmac ipsec ike keepalive log 1 off ipsec ike keepalive use 1 on ipsec ike local address 1 (プロバイダーから割り振られた拠点nの固定IP) ipsec ike pre-shared-key 1 text (パスワードB) ipsec ike remote address 1 (本社 情報系ルーターのWAN側IP) tunnel enable 1 |

| フィルターの設定 | ip filter 1001 pass * * udp * 500 # 注釈1 ip filter 1002 pass * * esp # 注釈1 ip filter 2000 reject * * |

| BGP4の設定 | bgp use on bgp autonomous-system (プロバイダーに割り当てられたAS番号) bgp neighbor 1 (プロバイダー側のAS番号) (IP-VPN網側接続ポイントのIP) bgp import filter 1 include 10.2.0.0/24 bgp import (プロバイダー側のAS番号) static filter 1 bgp export filter 1 include all bgp export (プロバイダー側のAS番号) filter 1 |

| IPsecを利用する上で 必須の設定 |

ipsec auto refresh on |

| BGPの設定 有効化 | bgp configure refresh |

注釈1:

VPN(IPsec)に関係するパケットを通過させる設定です。

ご相談・お問い合わせ