管理番号:YMHRT-4111

(最終更新日: 2025/7/24)

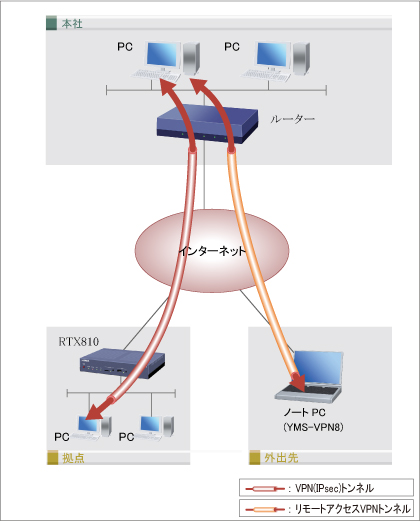

本設定例では、IPsecトンネル機能とL2TP/IPsecを用いたリモートアクセスVPN機能(以降、リモートアクセスVPN機能)を使用しています。

IPsecトンネル機能の対応機種は、RTX5000、RTX3510、RTX3500、RTX1300、RTX1220、RTX1210、RTX1200、RTX840、RTX830、RTX810、NVR700W、FWX120、vRXです。

リモートアクセスVPN機能の対応機種は、RTX5000(Rev.14.00.12以降)、RTX3510、RTX3500(Rev.14.00.12以降)、RTX1300、RTX1220、RTX1210、RTX1200(Rev.10.01.59以降)、RTX840、RTX830、RTX810(Rev.11.01.21以降)、NVR700W、NVR510(Rev.15.01.03以降)、NVR500(Rev.11.00.38以降)、FWX120(Rev.11.03.08以降)、vRXです。

IPsecトンネル機能 と リモートアクセスVPN機能を使用して多拠点とVPN接続する設定例です。

本社と拠点はIPsecトンネルを使って接続します。本社と外出先のリモートアクセスVPN用トンネルは、VPNクライアントソフトウェア(YMS-VPN8ソフトウェアライセンス版)を使用して接続します。

光回線に接続するためには、別途ONUが必要です。

NVR700Wは、本体のONUポートに小型ONUを装着することで、光回線に接続できます。

対応機種のうち、設定例を掲載している機種は、以下のとおりです。

| 機種 | 掲載内容 | 備考 | |

|---|---|---|---|

| 本社 | RTX5000 RTX3510 RTX3500 RTX1300 RTX1220 RTX1210 RTX1200 RTX840 RTX830 RTX810 NVR700W | コマンド設定例 | IPsecトンネル機能、 リモートアクセスVPN機能を使用 |

| 拠点 | RTX810 | Web GUI設定例 | IPsecトンネル機能を使用 |

| 外出先 | PC(YMS-VPN8ソフトウェアライセンス版) | VPNクライアント設定例 | リモートアクセスVPN機能を使用 |

※ネットワーク機器を安全にお使いいただくために、定期的な管理パスワードの変更を推奨します。

| ゲートウェイの設定 | ip route default gateway pp 1 ip route 192.168.100.0/24 gateway tunnel 1 |

|---|---|

| LANインターフェースの設定 (LAN1ポートを使用) |

ip lan1 address 192.168.0.1/24 ip lan1 proxyarp on |

| WANインターフェースの設定 (LAN2ポートを使用) |

pp select 1 pp always-on on pppoe use lan2 pp auth accept pap chap pp auth myname (ISPへ接続するID) (ISPへ接続するパスワード) ppp lcp mru on 1454 ppp ipcp msext on ip pp address (本社 ルーターのグローバルアドレス) ip pp mtu 1454 ip pp secure filter in 1020 1030 1040 1041 1042 2000 ip pp secure filter out 1010 1011 1012 1013 1014 1015 3000 dynamic 100 101 102 103 104 105 106 ip pp nat descriptor 1 pp enable 1 |

| L2TP接続を受け入れるための設定 | pp select anonymous pp bind tunnel2 pp auth request mschap-v2 pp auth username (ユーザー1) (パスワード1) ppp ipcp ipaddress on ppp ipcp msext on ip pp remote address pool 192.168.0.192-192.168.0.199 ip pp mtu 1258 pp enable anonymous |

| VPN(IPsec)の設定 | tunnel select 1 ipsec tunnel 1 ipsec sa policy 1 1 esp aes-cbc sha-hmac ipsec ike keepalive log 1 off ipsec ike local address 1 192.168.0.1 ipsec ike pre-shared-key 1 text (IPsecの事前共有鍵1) ipsec ike remote address 1 any ipsec ike remote name 1 (RTX810に設定された名前) tunnel enable 1 |

| VPN(L2TP/IPsec)の設定 | tunnel select 2 tunnel encapsulation l2tp ipsec tunnel 2 ipsec sa policy 2 2 esp aes-cbc sha-hmac ipsec ike keepalive use 2 off ipsec ike local address 2 192.168.0.1 ipsec ike nat-traversal 2 on ipsec ike pre-shared-key 2 text (IPsecの事前共有鍵2) ipsec ike remote address 2 any l2tp tunnel disconnect time off l2tp keepalive use on 10 3 l2tp keepalive log on l2tp syslog on ip tunnel tcp mss limit auto tunnel enable 2 ipsec transport 1 2 udp 1701 l2tp service on |

| VPN(IPsec)の共通設定 | ipsec auto refresh on |

| フィルターの設定 | ip filter source-route on ip filter directed-broadcast on ip filter 1010 reject * * udp,tcp 135 * ip filter 1011 reject * * udp,tcp * 135 ip filter 1012 reject * * udp,tcp netbios_ns-netbios_ssn * ip filter 1013 reject * * udp,tcp * netbios_ns-netbios_ssn ip filter 1014 reject * * udp,tcp 445 * ip filter 1015 reject * * udp,tcp * 445 ip filter 1020 reject 192.168.0.0/24 * ip filter 1030 pass * 192.168.0.0/24 icmp ip filter 1040 pass * 192.168.0.1 udp * 500 # 注釈1 ip filter 1041 pass * 192.168.0.1 udp * 4500 # 注釈2 ip filter 1042 pass * 192.168.0.1 esp # 注釈1 ip filter 2000 reject * * ip filter 3000 pass * * ip filter dynamic 100 * * ftp ip filter dynamic 101 * * www ip filter dynamic 102 * * domain ip filter dynamic 103 * * smtp ip filter dynamic 104 * * pop3 ip filter dynamic 105 * * tcp ip filter dynamic 106 * * udp |

| NATの設定 | nat descriptor type 1 masquerade nat descriptor address outer 1 (本社 ルーターのグローバルアドレス) nat descriptor masquerade static 1 1 192.168.0.1 udp 500 # 注釈1 nat descriptor masquerade static 1 2 192.168.0.1 udp 4500 # 注釈2 nat descriptor masquerade static 1 3 192.168.0.1 esp # 注釈1 |

| DNSの設定 | dns server (ISPより指定されたDNSサーバーのアドレス) dns private address spoof on |

| DHCPの設定 | dhcp scope 1 192.168.0.2-192.168.0.191/24 dhcp server rfc2131 compliant except remain-silent dhcp service server |

注釈1:

VPN(IPsec)に関係するパケットを通過させる設定です。

注釈2:

VPN(IPsec:NATトラバーサル機能を使用時)に関係するパケットを通過させる設定です。

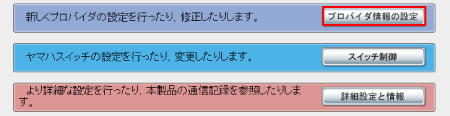

1.「プロバイダ情報の設定」をクリックします。

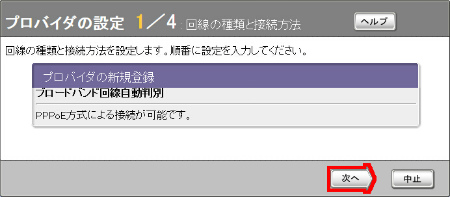

2. ブロードバンド回線自動判別の表示を確認して「次へ」をクリックします。

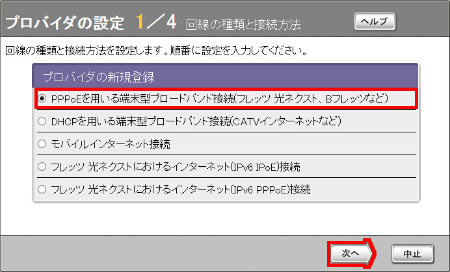

3.「PPPoEを用いる端末型ブロードバンド接続(フレッツ 光ネクスト、Bフレッツなど)」を選択して「次へ」をクリックします。

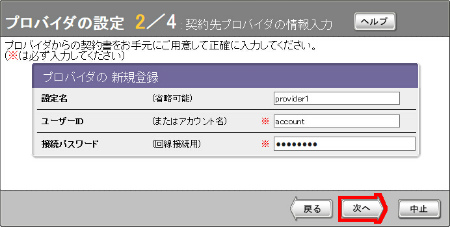

4. 契約しているプロバイダの情報を設定します。

必要な項目の入力が完了したら「次へ」をクリックします。

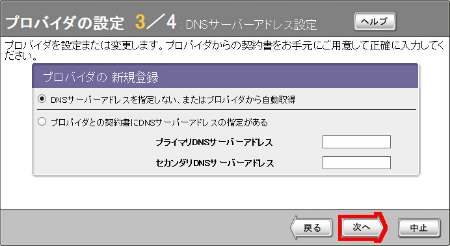

5. プロバイダとの契約内容にしたがってDNSの設定を行います。

項目を入力したら「次へ」をクリックします。

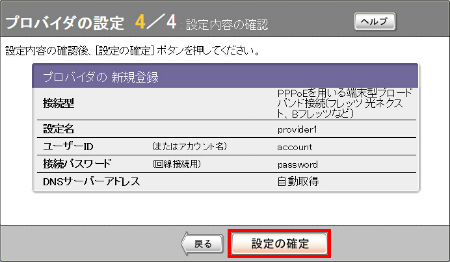

6. 内容を確認して「設定の確定」をクリックします。

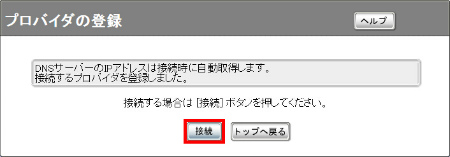

7.「接続」をクリックするとプロバイダに接続します。

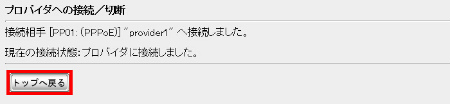

8.「プロバイダに接続しました。」というメッセージを確認したら「トップへ戻る」をクリックします。

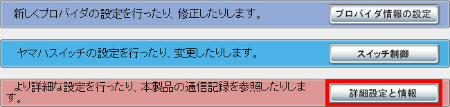

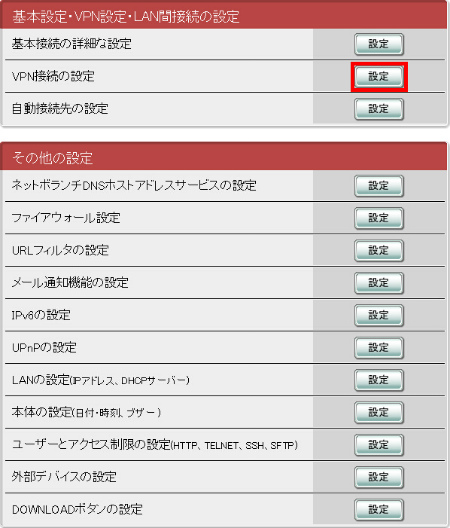

1.「詳細設定と情報」をクリックします。

2.「VPN接続の設定」の行にある「設定」をクリックします。

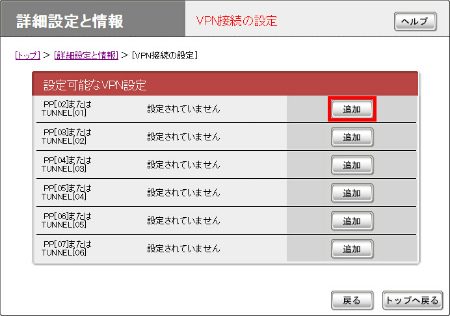

3. 任意のPP(TUNNEL)番号を選択し「追加」をクリックします。

ここでは「PP[02]またはTUNNEL[01]」を選択します。

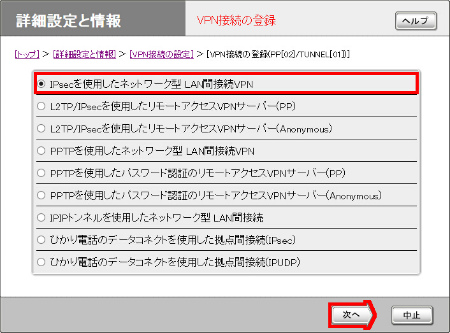

4.「IPsecを使用したネットワーク型 LAN間接続VPN」を選択し「次へ」をクリックします。

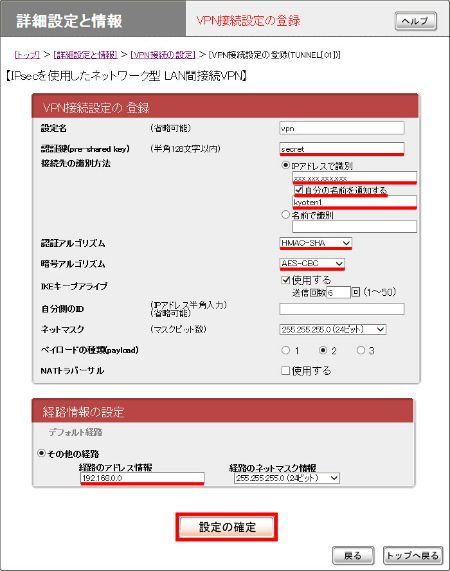

5.「VPN接続設定の登録」、「経路情報の設定」に必要事項を入力します。

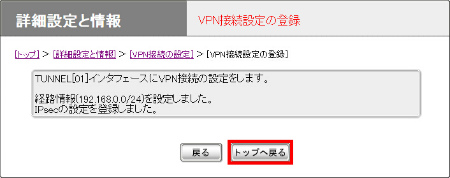

6.「トップへ戻る」をクリックします。

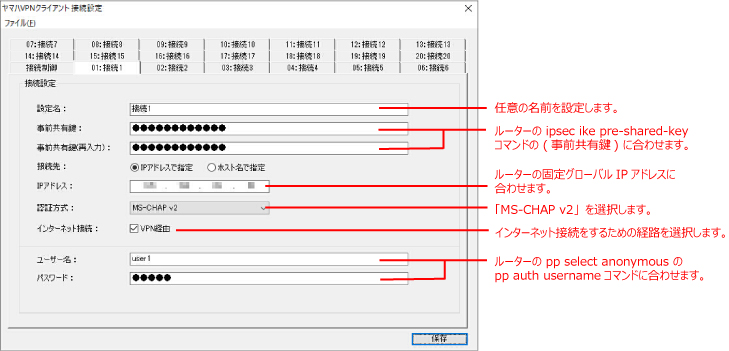

接続設定を開いて、以下の設定を行ってください。

[YMS-VPN8ソフトウェアライセンス版の設定]

| 設定名 | 任意の名前を設定します。 |

|---|---|

| 事前共有鍵 | 本社 ルーターの ipsec ike pre-shared-key コマンドの(IPsecの事前共通鍵2)に合わせます。 |

| IPアドレス | 本社 ルーターの グローバルアドレス に合わせます。 |

| 認証方式 | 「MS-CHAP v2」を選択します。 |

| インターネット接続 | 経路を選択します。 チェックON : VPN経由で接続 チェックOFF : 直接接続 |

| ユーザー名、パスワード | 本社 ルーターの pp auth username コマンドの(ユーザー1)、(パスワード1)に合わせます。 |

ご相談・お問い合わせ