管理番号:YMHRT-4405

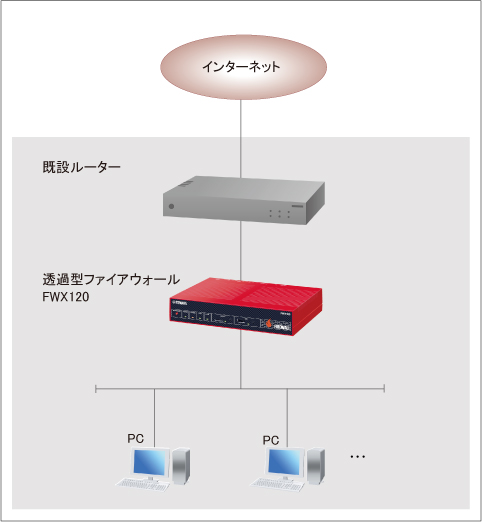

FWX120 GUI「透過型ファイアウォール」で設定されるフィルターの解説

透過型ファイアウォール機能についての詳細は、こちらをご覧ください。

実際の設定手順については、透過型ファイアウォール(FWX120 GUI設定例)をご覧ください。

以下のフィルターは、利用するアプリケーションを「Web閲覧(FTP含む)とメールを利用する」に制限したフィルターの説明となります。

| ip policy service group 101 name="Open Services" ftp www https | ftp、www、https を 識別子 101、名前 Open Services のサービスグループとして定義します。 |

|---|---|

| ip policy service group 102 name=General dns dhcpc dhcps icmp | dns、dhcpc、dhcps、icmp を 識別子 102、名前 General のサービスグループとして定義します。 |

| ip policy service group 103 name=Mail pop3 smtp submission | pop3、smtp、submission を 識別子 103、名前 Mail のサービスグループとして定義します。 |

| ip policy service group 105 name=Route rip ospf | rip、ospf を 識別子 105、名前 Route のサービスグループとして定義します。 |

| ip policy service group 200 name=Group group 101 102 103 105 | 識別子 101、102、103、105 を 識別子 200、名前 Group として定義します。 |

| ip policy filter 2200 reject-nolog lan1 * * * * | 受信インタフェースがLAN1のパケットを破棄するフィルターを定義します。 |

| ip policy filter 2210 reject-nolog * lan2 * * * | 送信インタフェースがLAN2のパケットを破棄するフィルターを定義します。 |

| ip policy filter 2211 pass-nolog * * * * 200 | グループ番号200のサービスのパケットを通過するフィルターを定義します。 |

| ip policy filter 2220 static-pass-nolog * local * * * | 送信インタフェースがルーター自身であるパケットを通過させるフィルターを定義します。 |

| ip policy filter 2250 reject-nolog lan2 * * * * | 受信インタフェースがLAN2であるパケットを破棄するフィルターを定義します。 |

| ip policy filter 2260 reject-nolog * lan1 * * * | 送信インタフェースがLAN1であるパケットを破棄するフィルターを定義します。 |

| ip policy filter 2261 pass-nolog * * * * 102 | グループ番号102のサービスのパケットを通過するフィルターを定義します。 |

| ip policy filter 2270 static-pass-nolog * local * * * | 送信インタフェースがルーター自身であるパケットを通過させる静的フィルターを定義します。 |

| ip policy filter 2300 static-pass-nolog local * * * * | 受信インタフェースがルーター自身であるパケットを通過させる静的フィルターを定義します。 |

| ip policy filter 3000 reject-nolog * * * * * | すべてのパケットを破棄するフィルターを定義します。 |

| ip policy filter set 101 name="Internet Access" 2200 [2210 [2211] 2220] 2250 [2260 [2261] 2270] 2300 3000 | 各フィルターの評価順を階層構造により定義し、識別子 101、名前を Internet Access として定義します。 |

| ip policy filter set enable 101 | ポリシーフィルター 101 を有効にします。 |

実際の設定手順については、透過型ファイアウォール(Winnyフィルターを利用)をご覧ください。

| ip lan2 intrusion detection out on | lan2 インタフェースの送信方向で不正アクセスがあった際に検知する。 |

|---|---|

| ip lan2 intrusion detection out winny on reject=on | lan2 インタフェースの送信方向で Winny パケットを検知した際にそのパケットを破棄する。 |

| ip lan2 intrusion detection out default off | lan2 インタフェースの送信方向において、設定されていない不正アクセスについてはパケットを破棄しない。 |

実際の設定手順については、透過型ファイアウォール(URLフィルターを利用)をご覧ください。

| url filter 10600 reject example.com 192.168.100.2-192.168.100.10 | 192.168.100.2 から 192.168.100.10 までのIPアドレスを割り振られたホストは、URLに「example.com」を含むWebサイトにアクセスできない。 |

|---|---|

| url filter 10700 pass * * | すべてのホストは、すべてのURLにアクセスすることができる。 |

| url lan2 filter out 10600 10700 | lan2から外側へ出力されるパケットに 10600 10700 のURLフィルターを設置する。 |

ご相談・お問い合わせ