管理番号:YMHRT-3953

(最終更新日: 2025/7/24)

本設定例では、IPsecトンネル機能を使用しています。

IPsecトンネル機能の対応機種は、RTX5000、RTX3510、RTX3500、RTX1300、RTX1220、RTX1210、RTX1200、RTX840、RTX830、RTX810、NVR700W、FWX120、vRXです。

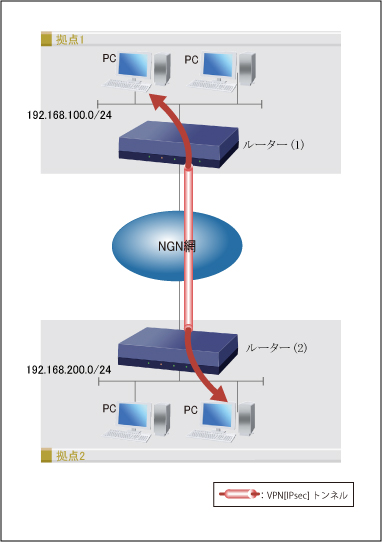

データコネクトサービスを利用して、拠点間でVPN接続を行う構成です。

接続相手の識別にひかり電話番号を使用しますので、ナンバーディスプレイの契約が必要となります。同様に接続相手にひかり電話番号を通知するために、番号通知を有効にしてください。

※接続時間によって課金されます。ご注意ください。

光回線に接続するためには、別途ONUが必要です。

NVR700Wは、本体のONUポートに小型ONUを装着することで、光回線に接続できます。

技術情報:データコネクト拠点間接続

本機能の対応機種のうち、設定例を掲載している機種は、以下のとおりです。

| 機種 | 掲載内容 | 備考 | |

|---|---|---|---|

| 拠点1 | RTX1300 RTX1220 RTX1210 RTX1200(Rev.10.01.47以降) RTX840 RTX830 RTX810(Rev.11.01.09以降) NVR700W FWX120(Rev.11.03.04以降) | コマンド設定例 | |

| 拠点2 | RTX1300 RTX1220 RTX1210 RTX1200(Rev.10.01.47以降) RTX840 RTX830 RTX810(Rev.11.01.09以降) NVR700W FWX120(Rev.11.03.04以降) | コマンド設定例 |

| LANインターフェースの設定 (LAN1ポートを使用) |

ip lan1 address 192.168.100.1/24 ipv6 lan1 address dhcp-prefix@lan2::1/64 ipv6 lan1 rtadv send 1 |

|---|---|

| WANインターフェースの設定 (LAN2ポートを使用) |

ip lan2 address dhcp ipv6 lan2 address dhcp ipv6 route default gateway dhcp lan2 ipv6 lan2 dhcp service client ipv6 prefix 1 dhcp-prefix@lan2::/64 ngn type lan2 ntt |

| SIPの設定 | sip use on |

| 拠点2に対するVPN(IPsec)の設定 | tunnel select 1 ipsec tunnel 1 ipsec sa policy 1 1 esp ipsec ike version 1 2 ipsec ike nat-traversal 1 on ipsec ike pre-shared-key 1 text (事前共有鍵) ipsec ike local name 1 (拠点1のひかり番号) tel-key ipsec ike remote name 1 (拠点2のひかり電話番号) tel-key tunnel enable 1 ip route 192.168.200.0/24 gateway tunnel 1 |

| VPN(IPsec)の設定(共通項目) | ipsec auto refresh on |

| DHCPの設定 | dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.100.2-192.168.100.191/24 dhcp client release linkdown on |

| LANインターフェースの設定 (LAN1ポートを使用) |

ip lan1 address 192.168.200.1/24 ipv6 lan1 address dhcp-prefix@lan2::1/64 ipv6 lan1 rtadv send 1 |

|---|---|

| WANインターフェースの設定 (LAN2ポートを使用) |

ip lan2 address dhcp ipv6 lan2 address dhcp ipv6 route default gateway dhcp lan2 ipv6 lan2 dhcp service client ipv6 prefix 1 dhcp-prefix@lan2::/64 ngn type lan2 ntt |

| SIPの設定 | sip use on |

| 拠点1に対するVPN(IPsec)の設定 | tunnel select 1 ipsec tunnel 1 ipsec sa policy 1 1 esp ipsec ike version 1 2 ipsec ike nat-traversal 1 on ipsec ike pre-shared-key 1 text (事前共有鍵) ipsec ike local name 1 (拠点2のひかり電話番号) tel-key ipsec ike remote name 1 (拠点1のひかり電話番号) tel-key tunnel enable 1 ip route 192.168.100.0/24 gateway tunnel 1 |

| VPN(IPsec)の設定(共通項目) | ipsec auto refresh on |

| DHCPの設定 | dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.200.2-192.168.200.191/24 dhcp client release linkdown on |

ご相談・お問い合わせ